Notre plateforme et nos données sont hébergées dans des centres de données neutres qui répondent aux normes les plus strictes en matière de sécurité, d’efficacité et de connectivité.

Nous choisissons des centres de pointe en Europe et en Amérique, tous reconnus internationalement pour leur technologie et leur fiabilité.

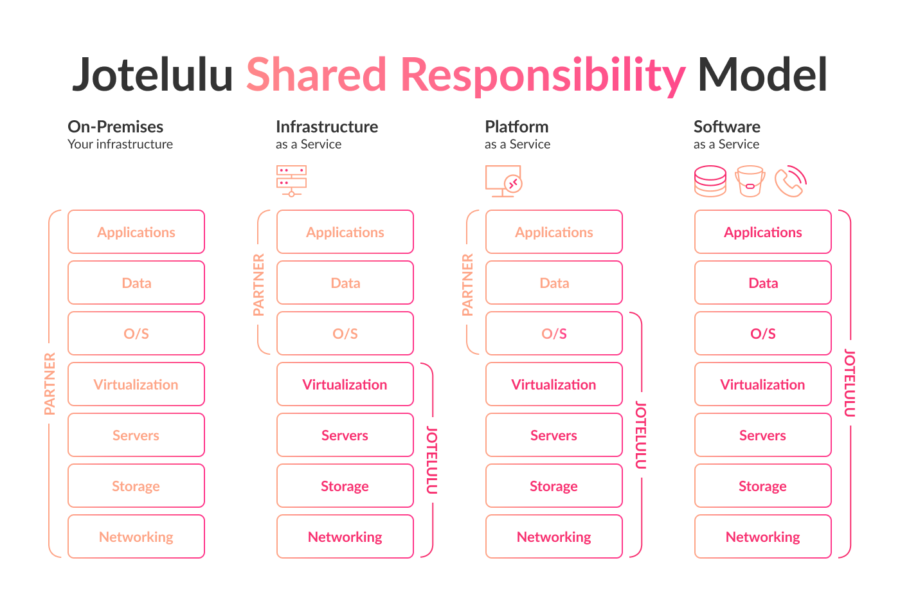

Chez JOTELULU, nous avons conçu notre infrastructure pour offrir plusieurs couches de sécurité, protégeant de manière proactive et fiable tous nos services cloud. De la redondance des systèmes à la mise en œuvre de mesures de protection avancées, notre infrastructure garantit la continuité des activités.

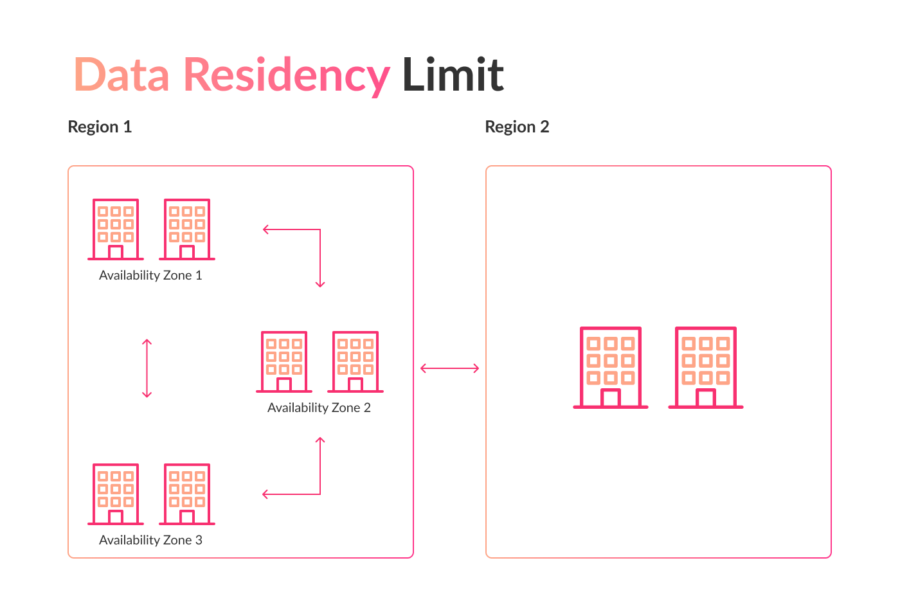

Nos centres de données, hautement sécurisés et performants, sont stratégiquement répartis dans plusieurs régions pour offrir une expérience sans interruption. Cette infrastructure mondiale permet à nos partenaires de rapprocher leurs services de leurs clients, de maintenir la résidence des données spécifique à chaque région et de respecter les réglementations locales, tout en offrant une résilience et une conformité sur mesure.

Nos services s’appuient sur des zones de disponibilité, des emplacements physiquement indépendants au sein de chaque région. Chaque zone dispose d’une alimentation, d’un système de refroidissement et d’une connectivité réseau isolés, garantissant une haute disponibilité et une réplication à faible latence pour les applications critiques. Ce modèle assure une résilience exceptionnelle en cas de défaillance et permet une reprise rapide et sécurisée des activités.

Avec JOTELULU, votre infrastructure cloud repose sur des bases solides, offrant sécurité, flexibilité et performances globale, tout en s’adaptant aux besoins de vos clients où qu’ils soient.

Les centres de données répartis géographiquement permettent à nos partenaires de réduire la latence réseau et d’assurer la sauvegarde et le basculement grâce à la redondance géographique.

Avant de choisir l’emplacement de nos centres de données, nous donnons la priorité à la proximité avec nos partenaires pour garantir une latence minimale et un rendement optimal. Les sites de nos centres de données sont stratégiquement sélectionnés pour réduire les risques liés aux inondations, aux phénomènes climatiques extrêmes et à l’activité sismique. Chaque zone de disponibilité est conçue pour être indépendante et physiquement séparée, offrant une résilience maximale et une protection accrue contre les événements imprévus.

Nos centres de données garantissent une disponibilité de 99,99 % pour les services de nos clients, grâce à nos partenariats avec des acteurs de référence mondiale tels que Digital Realty et Data4. Ces partenaires exploitent des installations de pointe, conçues pour offrir une sécurité maximale, une redondance optimale et une disponibilité ininterrompue, permettant à JOTELULU de proposer des services d’une fiabilité exceptionnelle.

L’investissement de nos partenaires dans des opérations à l’échelle mondiale garantit une infrastructure robuste et bien gérée, avec une gestion continue, des réseaux avancés et des pratiques durables optimisant l’efficacité énergétique. Résultat : des centres de données opérationnels 24h/24, 7j/7, 365 jours par an, assurant que les besoins critiques de nos clients soient toujours satisfaits.

Notre infrastructure est conçue pour offrir une redondance à plusieurs niveaux et garantir la continuité des services. Pour minimiser toute interruption, nous disposons de systèmes redondants qui protègent les installations critiques et assurent l’accès et la sécurité des données. La redondance locale, au niveau des disques, protège les informations au sein de chaque région, tandis que la redondance géographique étend cette protection à plusieurs emplacements, renforçant la sécurité et la disponibilité des données.

La fiabilité de nos communications réseau est assurée par des connexions fibre et du matériel redondant, protégeant les composants essentiels contre les pannes potentielles. De plus, nous utilisons la réplication géographique pour maintenir une copie sécurisée des données dans des emplacements alternatifs, maximisant ainsi leur durabilité et leur disponibilité.

Les données sont synchronisées périodiquement entre différents sites, et des tests réguliers de restauration sont effectués pour valider l’intégrité de nos sauvegardes.

Chez JOTELULU, nous surveillons en permanence l’utilisation de nos services pour nous assurer que l’infrastructure répond à nos engagements de disponibilité et aux exigences de nos utilisateurs.

Notre modèle de planification des capacités évalue régulièrement l’utilisation de l’infrastructure et la demande, avec des révisions mensuelles pour anticiper les besoins futurs. Cette approche nous permet d’ajuster les ressources de manière proactive, en tenant compte de facteurs clés tels que le traitement des données, les télécommunications et le stockage sécurisé des journaux d’audit.

Les centres de données qui soutiennent l’infrastructure de JOTELULU sont équipés de systèmes d’alimentation sans interruption (UPS) et de systèmes d’alimentation de secours, y compris des générateurs locaux pour assurer l’alimentation de secours, opérationnels 24h/24 et 7j/7. Les systèmes d’alimentation sans coupure et les générateurs sont testés et entretenus régulièrement pour garantir leur bon fonctionnement. En outre, des accords contractuels ont été conclus avec des fournisseurs locaux pour la livraison rapide de carburant de secours en cas de besoin. Les centres de données sont équipés de centres d’opérations spécialisés qui surveillent en permanence les systèmes d’alimentation, y compris les composants électriques critiques.

La redondance électrique est essentielle pour garantir la disponibilité, avec plusieurs sources d’énergie et systèmes de secours comme les générateurs et les UPS. En cas de panne de courant ou de baisse de tension, les systèmes UPS prennent immédiatement le relais pour maintenir l’alimentation jusqu’à ce que les générateurs se mettent en marche. Ces générateurs assurent un approvisionnement continu en énergie lors de coupures prolongées, de maintenances ou de situations d’urgence, avec des réserves de carburant disponibles même en cas de catastrophes naturelles.

Conscients de l’impact de la consommation électrique des centres de données, chez JOTELULU, nous nous engageons pour la durabilité en utilisant de l’énergie issue de sources renouvelables. Cette approche permet de réduire considérablement notre empreinte environnementale, limitant les émissions de CO₂ associées à nos activités et contribuant à un avenir plus propre et responsable.

Notre équipe des opérations met en œuvre des stratégies d’efficacité énergétique allant de la conception de chaque installation à la surveillance continue 24h/24 et 7j/7. Nous surveillons la consommation d’énergie, les systèmes de refroidissement et les infrastructures partagées afin d’optimiser l’efficacité et de veiller à ce que chaque aspect de nos activités soit aussi respectueux de l’environnement que possible.

De plus, nous prenons des mesures actives pour compenser l’empreinte carbone générée par des activités comme l’utilisation de générateurs ou les déplacements nécessaires à nos opérations quotidiennes.

Dans le cadre de notre engagement global, nous collaborons avec d’autres acteurs du secteur dans des initiatives telles que le Pacte Européen pour la Neutralité Climatique. Cet accord, en partenariat avec l’Union Européenne, fixe des objectifs ambitieux pour décarboner l’infrastructure numérique et atteindre la neutralité climatique d’ici 2030. En accord avec ces objectifs, nous privilégions l’utilisation d’énergies renouvelables pour renforcer la durabilité du secteur.

Chez JOTELULU, nous garantissons la sécurité de nos installations grâce à des systèmes avancés de détection et d’extinction des incendies connectés à des sources d’énergie indépendantes, ce qui garantit leur fonctionnement à tout moment. Des capteurs d’eau placés à des endroits stratégiques surveillent les fuites potentielles et avertissent immédiatement le personnel afin d’éviter tout dommage.

Des détecteurs de fumée perfectionnés et des systèmes d’arrosage à double verrouillage sont en place pour protéger les équipements critiques, minimiser les risques et éviter les déclenchements inutiles. Des inspections quotidiennes et une surveillance continue garantissent que toutes les exigences en matière de sécurité sont rigoureusement respectées.

Nos systèmes de détection des fuites sont intégrés à des alarmes pour une réponse rapide, ce qui garantit une gestion efficace des incendies et des dégâts des eaux, protégeant ainsi l’infrastructure et les données de nos clients.

Toutes les demandes d’accès et tous les événements sont enregistrés et conservés dans le cadre d’un audit informatique, ce qui permet un contrôle précis et une détection des anomalies afin d’empêcher tout accès non autorisé. Notre système de surveillance contrôle les zones critiques, telles que les entrées, les baies, les armoires et les zones périmétriques. Les enregistrements sont conservés pendant au moins 90 jours, sauf obligation légale contraire.

L’accès physique est surveillé en permanence par une équipe de contrôle de la sécurité, appuyée par une surveillance vidéo reliée au système d’alarme. Seul le personnel autorisé peut accéder aux locaux et tout équipement entré ou sorti est strictement contrôlé. Les événements liés à la sécurité sont soigneusement documentés dans des rapports qui analysent les causes et établissent des mesures correctives pour renforcer la sécurité.

Avec une surveillance et des alarmes en temps réel fonctionnant 24h/24 et 7j/7, JOTELULU assure une protection maximale de vos installations et de vos ressources.