Aprende qué son y para qué sirven las GPO o Directivas de Grupo y los fundamentos básicos de esta tecnología para poder mejorar la gestión de tu infraestructura de AD DS Server.

Primera aproximación a las GPO

Cuando se configura un equipo, hay que configurar decenas, sino cientos de parámetros y opciones. Tenemos que decidir donde accederá el usuario, a que carpetas tendrá acceso, que impresoras podrá usar, cuál será su fondo de escritorio, su página de inicio, que configuración de firewall tendrá, que programas podrá usar o incluso si podrá instalar programas. Una cantidad ingente de configuraciones que puede ser tedioso en un solo equipo, pero que puede ser una tarea titánica en caso de hacerlo en cientos o incluso miles de ellos.

Desde que apareció Windows Server 2000, la característica de Directivas de Grupo (o políticas de grupo según la fuente), los administradores de sistemas Microsoft han podido definir configuraciones centralizadas para desplegarlas sobre el parque de estaciones de trabajo y servidores.

La mayor ventaja que nos proporciona este modelo es que al desarrollar las configuraciones de manera centralizada para posteriormente desplegarla sobre los equipos, la interacción del administrador con los equipos finales es mínima, por lo que se consigue un considerable ahorro de tiempo de administración.

Pero esta no es la única ventaja; ya que el establecer configuraciones centralizadas que se propagan a los equipos y servidores bajo demanda, también ayudarán a eliminar fallos de implementación, ya que es mucho más normal cometer un error cuando se despliega cien veces una configuración que cuando se despliega una única vez.

Otra ventaja, es que en caso de tener que hacer modificaciones posteriores, se realizarán una única vez, propagándose los cambios al resto de la explotación sin que esto revierta en un gran volumen de trabajo y en un nuevo riesgo de error.

Cuando se decide aplicar Directivas de Grupo, o Políticas de Grupo o GPO, se puede definir también el ámbito en el que van a tomar efecto dichas configuraciones. Podemos definir que afecte a toda la empresa, o a una parte de ella, llegando a una gran granularidad, en la que se defina, por ejemplo, que solo afecte a los usuarios de una localización, a los de un departamento o incluso a un solo usuario y aquí se encuentra otro de los puntos fuertes de las GPO.

A lo largo de este artículo, iremos adentrándonos en los conceptos, usos y herramientas de las Directivas de Grupo, e intentaremos hacerlo, de la manera más liviana posible para que no resulte pesado al lector, pero se debe tener en cuenta, que hay una gran cantidad de definiciones y conceptos que se deberán explicar.

NOTA: En este artículo nos centramos más en la parte teórica de las Directivas de Grupo, ya que existen distintos tutoriales en Jotelulu que se pueden consultar para hacer distintas configuraciones.

Una herramienta para la gestión de las configuraciones

Cuando tenemos un solo equipo o un conjunto reducido de ellos, es posible realizar las configuraciones de manera manual, aunque hacerlas centralizadas permitirá desplegar de nuevo las mismas configuraciones a nuevos equipos o incluso cuando uno de los existentes sea reinstalado por cualquier razón.

Para solventar esta problemática, existe la Gestión de la Configuración, una forma de gestionar los equipos en la que se da un enfoque centralizado a la gestión de cambios en usuarios y equipos. Es de este modelo de gestión del que dependen las GPO, aunque no son la única forma de implementarlo.

Cuando hablamos de Gestión de la Configuración, tenemos que pensar que hay básicamente tres elementos clave, Ajuste, Ámbito y Aplicación:

- Ajuste: es la definición del estado deseado para un usuario, equipo o conjunto de ellos.

- Ámbito: es el conjunto de usuarios o equipos sobre los que se aplican los ajustes.

- Aplicación: herramienta o mecanismo usado para implementar los ajustes sobre el ámbito.

Cuando hablamos de Políticas o Directivas de Grupo, debemos saber que el elemento más básico que tenemos es la Configuración de Directiva Individual, que suele conocerse como directiva o política, y que es la encargada de definir un cambio de configuración concreta. Por ejemplo, una que impide que el usuario pueda abrir el Panel de Control, Ver la unidad C:, Usar los USB o instalar un programa.

Tal como hemos dicho previamente, las políticas se aplican sobre usuarios o equipos por lo que deberemos tener en cuenta que existen dos tipos de directivas en función de a quien tienen que aplicarse:

- Cuando afectan a un equipo hablaremos de Directivas de Ajuste de Configuración de Equipo. Estos ajustes se realizan cuando la máquina inicia o actualizando de manera automática cada 90-120 minutos, empezando a contar desde el momento del inicio de la máquina.

- Cuando afectan a un usuario hablaremos de Directivas de Configuración de Usuario. Estos ajustes se realizan cuando se inicia la sesión o actualizando de manera automática cada 90-120 minutos, empezando a contar después del inicio.

NOTA: Además de la ejecución en el inicio o cierre de sesión para los usuarios o inicio o apagado para las máquinas, también se puede forzar la ejecución de las políticas mediante el comando “gpupdate /force” que hace que se relean las GPO para la máquina sobre la que se ejecuta, siendo una buena manera de hacer pruebas o solucionar problemas relacionados con las directivas.

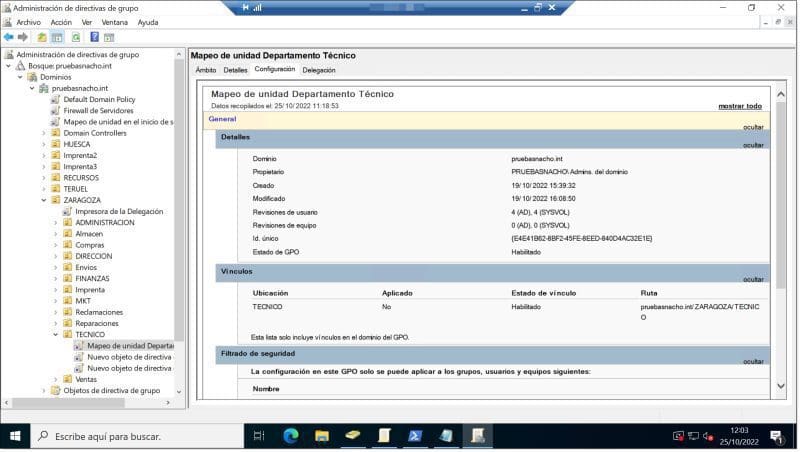

Imagen. Ejemplo de vista del Administrador de Directivas de Grupo

¿Pero qué es exactamente una GPO?

A lo largo de este artículo estamos hablando de las GPO, y, de hecho, en el propio título de este se dice que se va a contar que es una GPO y para qué sirve, pero aún no hemos hecho más que contar para que sirve, sin parar a definirnos la propia GPO.

Pues bien, una GPO, es básicamente un objeto que almacena uno o más valores de configuración que aplican a un usuario o equipo, pudiéndose así mismo provisionar sobre conjuntos de más de un usuario o más de un equipo. La GPO, básicamente es un contenedor de configuraciones, reglas y estados deseados, pero ojo, este contenedor no tiene nada que ver con los contenedores de AD DS de los que hablaremos en otros artículos.

El mayor problema que pueden presentar las GPO no es la complejidad de planificación y creación ni la complejidad de administración y mantenimiento, es el uso de la herencia de las GPO, ya que existen distintos niveles a los que pueden aplicarse GPO, y estas pueden “pisarse” unas a otras si no lo planificamos correctamente.

Por esta razón, es muy importante conocer los niveles a los que puede vincularse una GPO y la forma en la que interactúan unas con otras, para así evitar comportamientos indeseados. Ya que, cuando nosotros vinculamos una GPO, esta quedará aplicada al contenedor de nivel superior, pero propagará hacia los niveles inferiores.

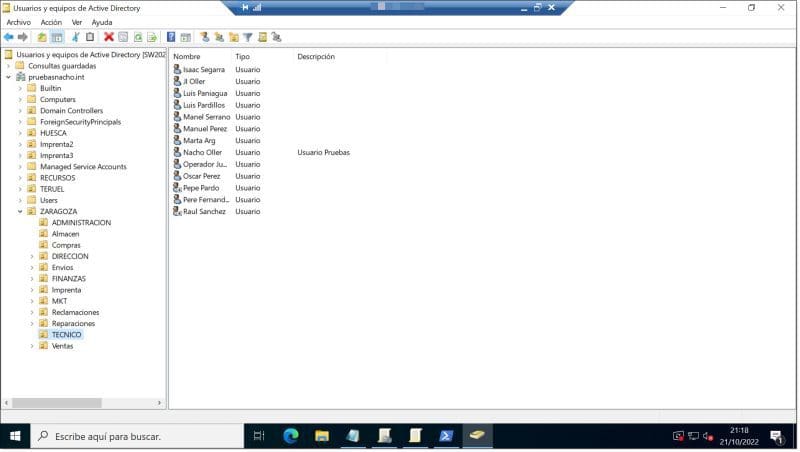

Si por ejemplo, tenemos una estructura como la de al imagen, y vinculamos una GPO a la OU de Zaragoza, las OU de los distintas departamentos se verán afectados por dicha GPO, poniendo como ejemplo al usuario “Nacho Oller”, que está dentro del Departamento Técnico de Zaragoza, este se verá afectado por las GPO de mapeo de impresoras que se vinculen a la OU de Zaragoza.

Imagen. Ejemplo de herencia por UO

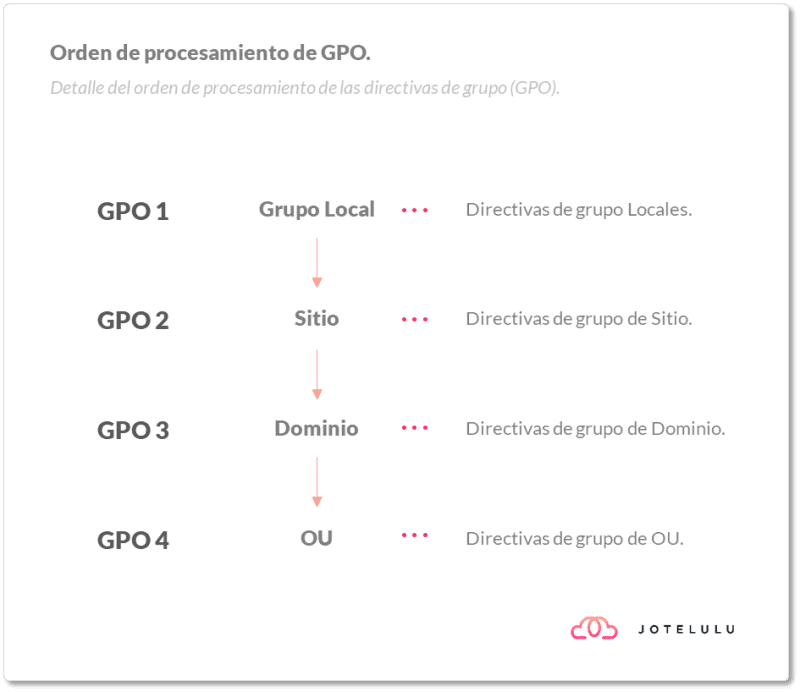

Para empezar, debemos saber que las GPO pueden desplegarse a los siguientes niveles:

- Nivel de Dominio.

- Nivel de Sitio.

- Nivel de OU (Unidad Organizativa).

- Nivel local.

Sin embargo, el orden de aplicación es el siguiente:

- GPO Locales.

- GPO a nivel de Sitio.

- GPO a nivel de Dominio.

- GPO a nivel de OU.

Imagen. Representación del orden de procesamiento de las GPO

¿Cuál es el uso de las GPO en una explotación?

Normalmente, cuando hablamos de las Directivas de Grupo, muchas veces solemos pensar en las configuraciones básicas, en los mapeos de unidad de red o de impresoras y en algunos casos, podemos acordarnos también de los despliegues de programas de manera automática, pero la aplicación de las Políticas y Preferencias puede llegar mucho más allá.

Para comenzar, como hemos dicho previamente, nos permiten estandarizar los entornos de trabajo, definiendo por ejemplo el fondo de pantalla, el navegador predeterminado, la página de inicio, etc. Que tendrán los usuarios de nuestra explotación, permitiendo también limitar sus accesos y usos del sistema operativo.

Las configuraciones de red pueden ser provisionadas a través de GPO, permitiendo especificar restricciones como por ejemplo que los portátiles no puedan conectarse a redes inalámbricas no autorizadas, o conectarse únicamente a aquellos SSID que estén en una lista blanca de redes autorizadas por la empresa.

Por supuesto, nos permitirá configurar la compartición de unidades de red, tanto de grupos, como departamentos, localizaciones e incluso unidades personales para lograr evitar los antiguos scripts de mapeo o el uso de comparticiones manuales. Sucederá lo mismo las impresoras, que podrán mapearse de manera mucho más rápida y cómoda mediante el uso de GPO que mediante el uso de comparticiones manuales.

La implementación de software también es uno de los puntos relevantes en las GPO ya que nos permite instalar programas en formato .msi de manera automática, o incluso dejarle al usuario decidir si quiere que se instale un software concreto o no.

Como no podía ser de otra manera, las Directivas nos permiten aplicar distintas configuraciones de seguridad para conseguir una infraestructura más segura. Configuraciones como las del firewall, actualizaciones, configuraciones de auditoría, copias de seguridad, etc. Pueden ser forzados a través de las GPO permitiendo tener configuraciones homogéneas y seguras.

Por último, deberemos tener en mente que todo esto no solo permite hacer despliegue de políticas, sino que se puede desplegar la ejecución de scripts de PowerShell o de CMD cuya potencia es casi ilimitada y que depende más de la imaginación del técnico que las provisiona que de limitaciones técnicas como tal.

¿Qué herramientas usamos para la gestión de las GPO?

Existen múltiples herramientas para la gestión de Directivas de Grupo, desde las herramientas basadas en interfaz gráfico, o sea, las típicas de entorno Windows hasta herramientas de línea de comandos basadas en el clásico CMD (Command) o cmdlets de PowerShell.

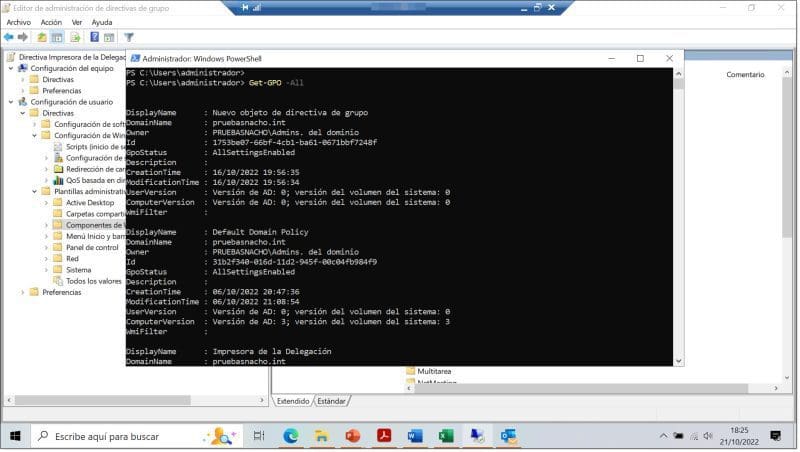

Por un lado, tenemos la Consola de Administración de Directivas de Grupo, también conocida como “GPMC” por sus siglas en inglés “Group Policy Management Console”. Es la consola usada para lanzar y vincular las directivas.

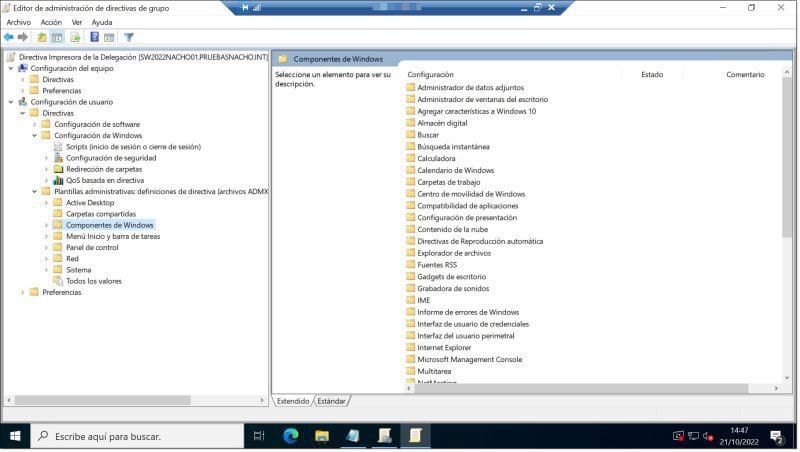

Después tenemos el Editor de Administración de Directiva de Grupo que permite crear las políticas y que normalmente se accede desde GPMC para realizar el desarrollo de la política en sí.

Imagen. Vista general del Editor de Administración de Directivas de Grupo

Por otro lado, se tienen los comandos “GPUpdate” y “GPResult” usados en CMD para realizar tareas de actualización y comprobación de las implementaciones de Políticas de Grupo, sobre cuya sintaxis se puede ver más información en los siguientes enlaces GPUpdate, GPResult.

Por último, se tendrá la posibilidad de trabajar con las políticas a través de cmdlets de PowerShell, haciendo uso para ello del módulo Group Policy del que no hablaremos en este artículo dada la profundidad de dicho módulo, pero pudiendo ver información adicional en otros artículos y tutoriales de este mismo sitio.

Imagen. Ejemplo de ejecución de consulta de GOP con PowerShell

¿Dónde se almacenan las GPO?

Las configuraciones de las GPO se componen básicamente de dos elementos primordiales; por un lado, tenemos los contenedores de almacenamiento de directivas, mientras que por el otro tenemos las plantillas de configuración.

Un contenedor de directivas es uno de los objetos que componen AD DS y que básicamente es creado para mantener las GPO acotadas y organizadas dentro de un espacio único. Y tal y como pasa con cada uno de los elementos que conforman la estructura de AD DS, este contenedor tiene un identificador global único que lo identifica de manera univoca dentro del directorio.

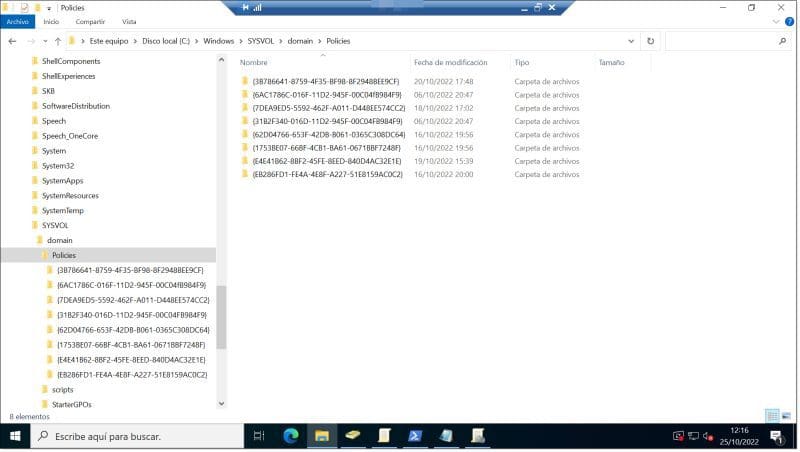

Finalmente, se debe pensar, que una plantilla de Directivas de Grupo se conforma por una serie de archivos que se encuentran dentro de la carpeta SYSVOL, que es una carpeta que se replica a cada uno de los controladores de dominio, almacenándose dentro de SYSVOL, y más concretamente en %SystemRoot%\SYSVOL\Domains\Policy\GPOGUID, siendo GPO GUID el GUID del contenedor.

Imagen. Ruta de SYSVOL

Así mismo, para mantener el orden, cada objeto de GPO, es marcado con un número de versión dentro de uno de los atributos de la directiva, y que se va a incrementar de manera automática cada vez que se haga un cambio, estableciéndose así un control de versiones que nos ayuda a mantener el orden y coherencia de las PO almacenadas.

Conclusión:

Como hemos comentado en el artículo, las Directivas de Grupo o GPO, son una de las herramientas principales para poder mantener nuestra infraestructura empresarial bien gestionada, de una manera rápida y eficiente, especialmente, cuando esta cuente con gran número de host.

A través de ellas se podrá desplegar software de manera automática o provisionar configuraciones estándar para conjuntos de host que podremos definir en base a su ubicación dentro de la estructura de AD DS, o lo que es lo mismo, en función de la Unidad Organizativa (OU) a la que pertenezca

Su operativa y funcionamiento es relativamente sencillo de aprender, pero deberemos tener en cuenta algunos puntos para evitar errores de configuración o comportamientos indeseados. Sobre este último punto, se deberá tener en cuenta siempre la forma en que se ejecutan y propagan las GPO, o lo que es lo mismo, la herencia que se aplica a estos elementos.

Esperamos que este artículo haya sido interesante y de una pequeña noción sobre que son y como se ejecutan las GPO.

Para completar esta información, recomendamos que visites los siguientes enlaces, donde podrás ver información adicional y algunos ejemplos de operativas que se pueden realizar en base a directivas de grupo, como, por ejemplo:

- Comandos de PowerShell para gestionar GPO Script

- Como configurar una GPO para el mapeo de unidades compartidas

- Como configurar GPO para mapeo de impresoras

- Cómo desplegar un GPO Script con código de PowerShell

- Como configurar unidades personales mediante GPO script

- Como configurar tu firewall mediante GPO script

- Cómo ocultar el acceso a una unidad de disco dentro de tu servidor a través del editor de políticas locales

¡Gracias por acompañarnos!