Descubre cómo configurar 2FA a los usuarios de Escritorio Remoto para mantener tu plataforma segura.

Dentro de las medidas de seguridad provistas en la plataforma de Jotelulu, se dispone de contraseñas para el acceso, control de acceso desde IP concretas, firewalls, antivirus, y por supuesto de copias de seguridad para asegurar la continuidad del servicio y por ende del negocio.

Entre estas medidas, también contamos con la protección de administradores y usuarios a través de Doble Factor de Autenticación (2FA), no solo para la protección del servicio de servidores o de acceso a la plataforma, sino que también se ha implementado en el servicio de Escritorio Remoto.

Esta protección se materializa poniendo una capa de seguridad adicional en la que el usuario, para acceder, necesita saber su usuario y contraseña y además poseer un dispositivo registrado que le proporcione un código único que varía cada poco tiempo. De esta manera, será realmente difícil que un atacante pueda intentar tomar ventaja de haber visto ese código en un momento dado, ya que pasados escasos minutos dejará de ser válido.

Para hacer uso de esta funcionalidad, el usuario necesitará que el administrador active el 2FA en su perfil de usuario e instalar una de estas dos aplicaciones en su móvil:

- Autenticador de Google.

- Microsoft Authenticator.

NOTA: Si un usuario tuviera acceso a más de un Escritorio Remoto (ER) necesitará sólo un 2FA para acceder a todos ellos.

¿Cómo configurar 2FA a los usuarios de Escritorio Remoto?

Pre-requisitos o pre-configuración

Para completar de forma satisfactoria este tutorial y configurar 2FA a los usuarios de Escritorio Remoto, necesitarás:

- Por un lado, estar dado de alta en la Plataforma Jotelulu.

- Haber accedido a la misma con su nombre y contraseña a través del proceso de Log-in.

- Tener una suscripción con un ER disponible o completar el siguiente tutorial Cómo dar de alta el entorno de Escritorio Remoto.

- Disponer de un smartphone y haber descargado la APP: Autenticador de Google o Microsoft Authenticator.

Paso 1. Configurar 2FA a los usuarios de Escritorio Remoto

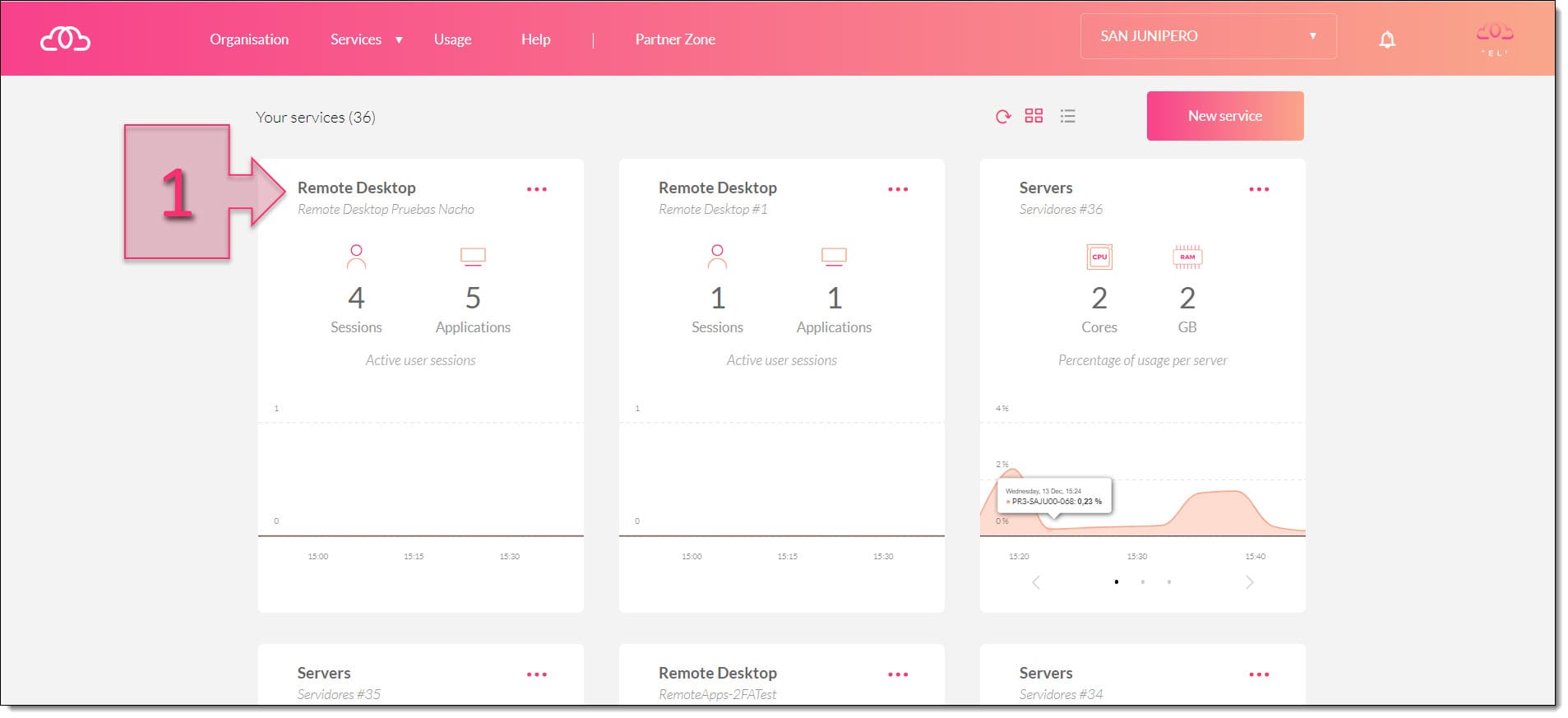

Para comenzar con el proceso se debe acceder al Panel Jotelulu y una vez ahí se debe acceder a la card del Remote Desktop que se quiera gestionar (1).

Paso 1. Accedemos al servicio de Remote Desktop mediante la card

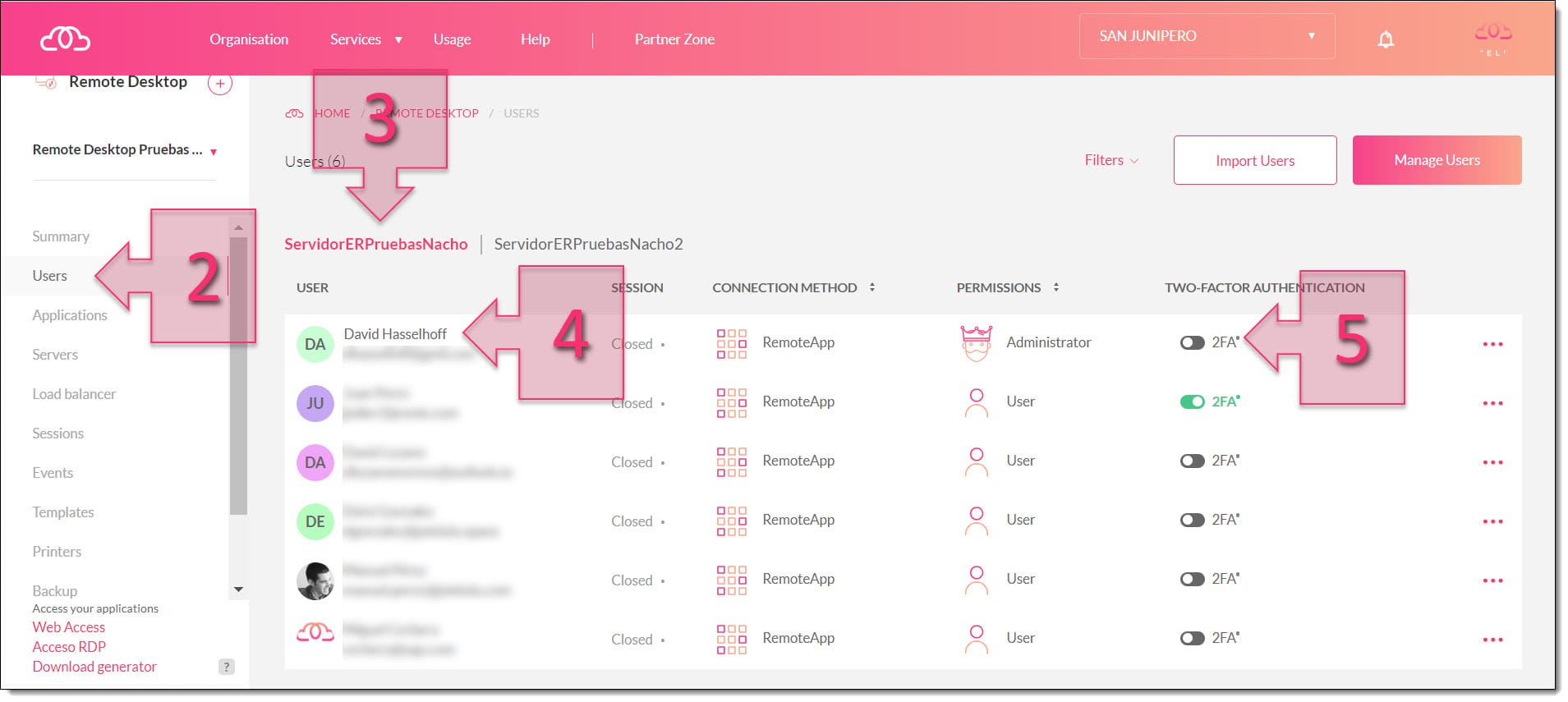

Dentro de Escritorio Remoto se debe ir a “Users” (2), seleccionar el servidor (3) sobre el que se quiere actuar, buscar y seleccionar el usuario (4) al que se quiera activar el 2FA y por último hacer clic en el check de 2FA (5).

Paso 1. Seleccionamos el usuario sobre el que queremos activar 2FA

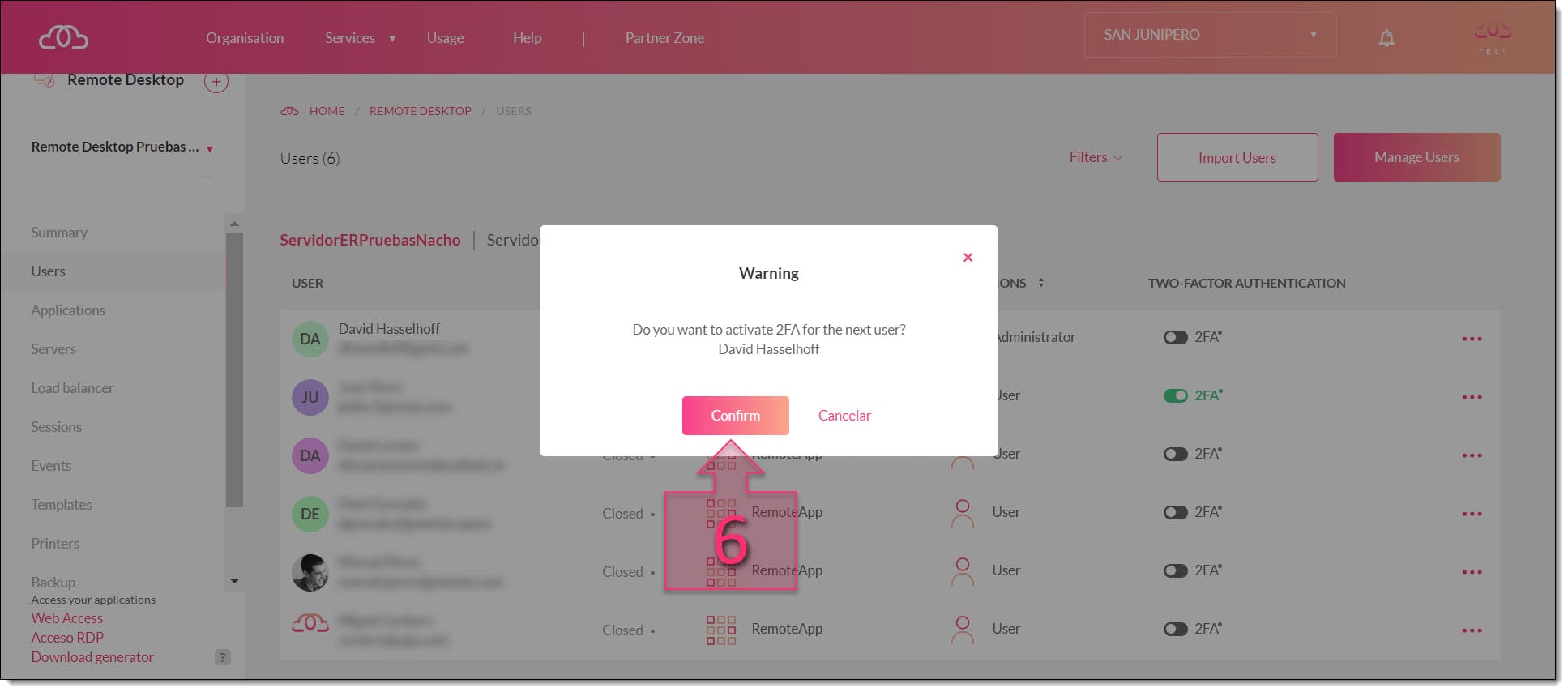

En este momento aparecerá una ventana emergente en la que se mostrará un aviso sobre la activación de 2FA, para continuar se deberá hacer clic en “Confirm” (6).

Paso 1. Confirmamos la configuración de 2FA para el usuario seleccionado

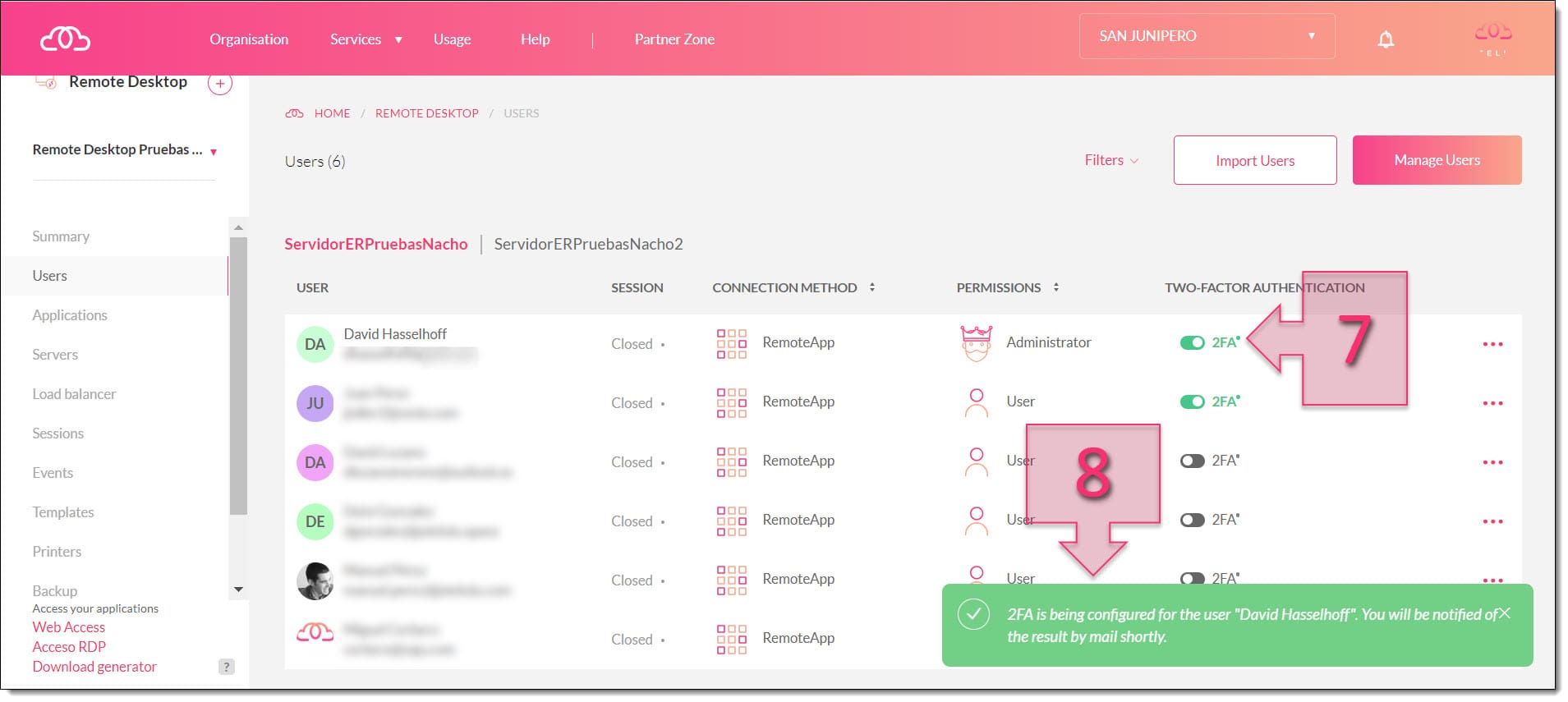

Tras un momento se podrá ver que el check de 2FA está activo para el usuario (7), habiendo pasado a color verde, y también podrá observarse un mensaje con el aviso de la activación (8), siendo este fugaz ya que desaparece a los pocos segundos.

Paso 1. Comprobamos que el usuario tiene activo el 2FA

Con esto debería estar finalizada la parte del administrador, quedando el Paso 2 en manos del usuario.

Paso 2. Configurar 2FA para Escritorio Remoto en el lado del usuario

La siguiente vez que el usuario acceda a su frontal de Escritorio Remoto (haciendo Log-in), deberá tener preparado el smartphone con la aplicación “Autenticador” abierta, Sea la de Google o la de Microsoft según las preferencias del usuario.

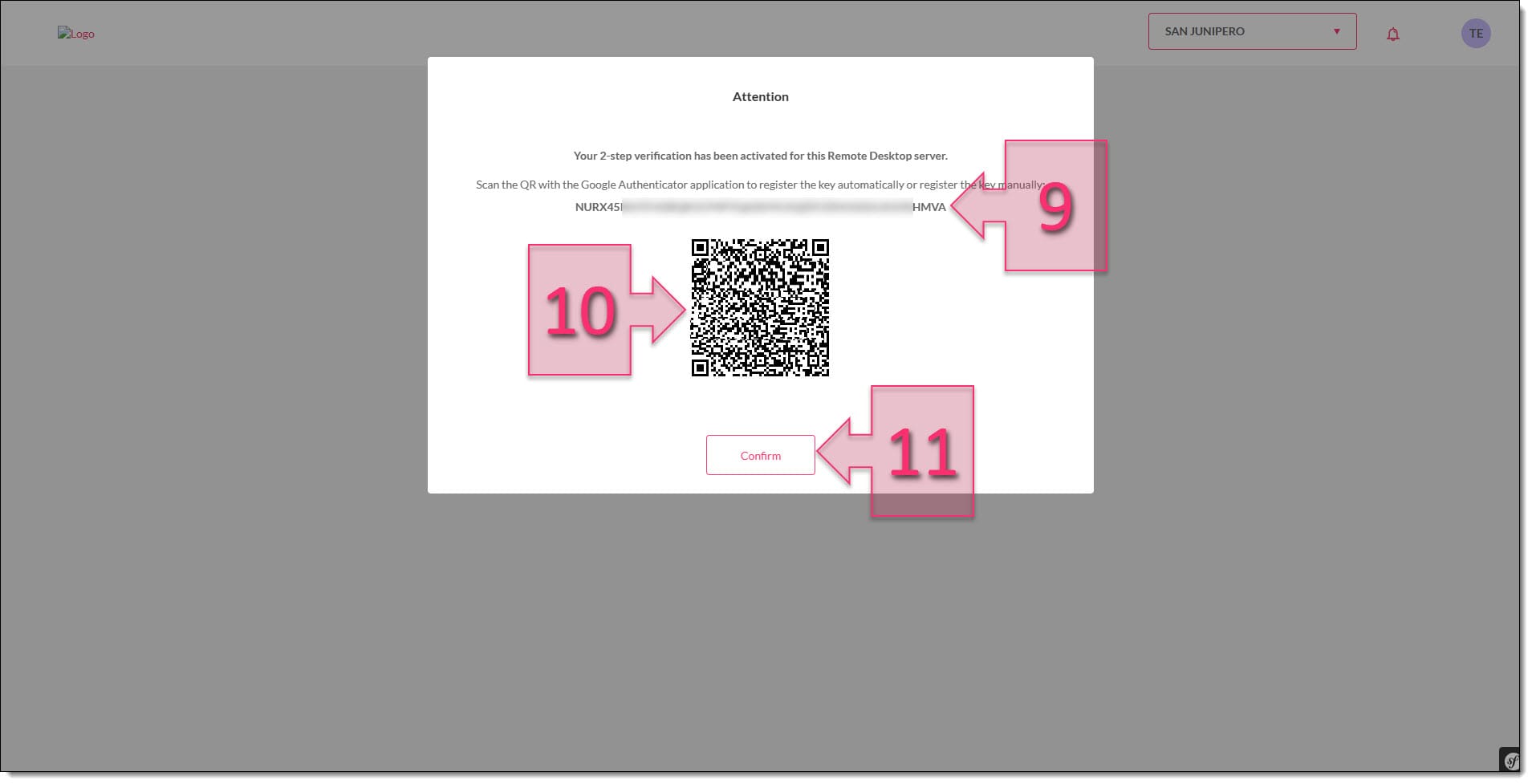

Al entrar, aparecerá una frontal en el que se presentan varios códigos.

Se facilitan al usuario dos tipos de códigos para permitir al usuario acceder al registro en la APP móvil y por tanto a su configuración, a través de dos procesos diferentes:

- Clave Alfanumérica: (9) Se deberá usar esta clave en la app para dar de alta el acceso para este usuario.

- Código QR: (10) Se deberá capturar el código QR desde la App Authenticator para poder validar al usuario desde esta.

Una vez se haya registrado a través de uno de estos dos procesos, se deberá validar haciendo clic en “Confirm” (11) y se podrá empezar a consultar el código de acceso en el Google Autenticator o Microsoft Authenticator para acceder a la plataforma.

Paso 2. Escaneamos el código QR desde nuestra aplicación de autenticación

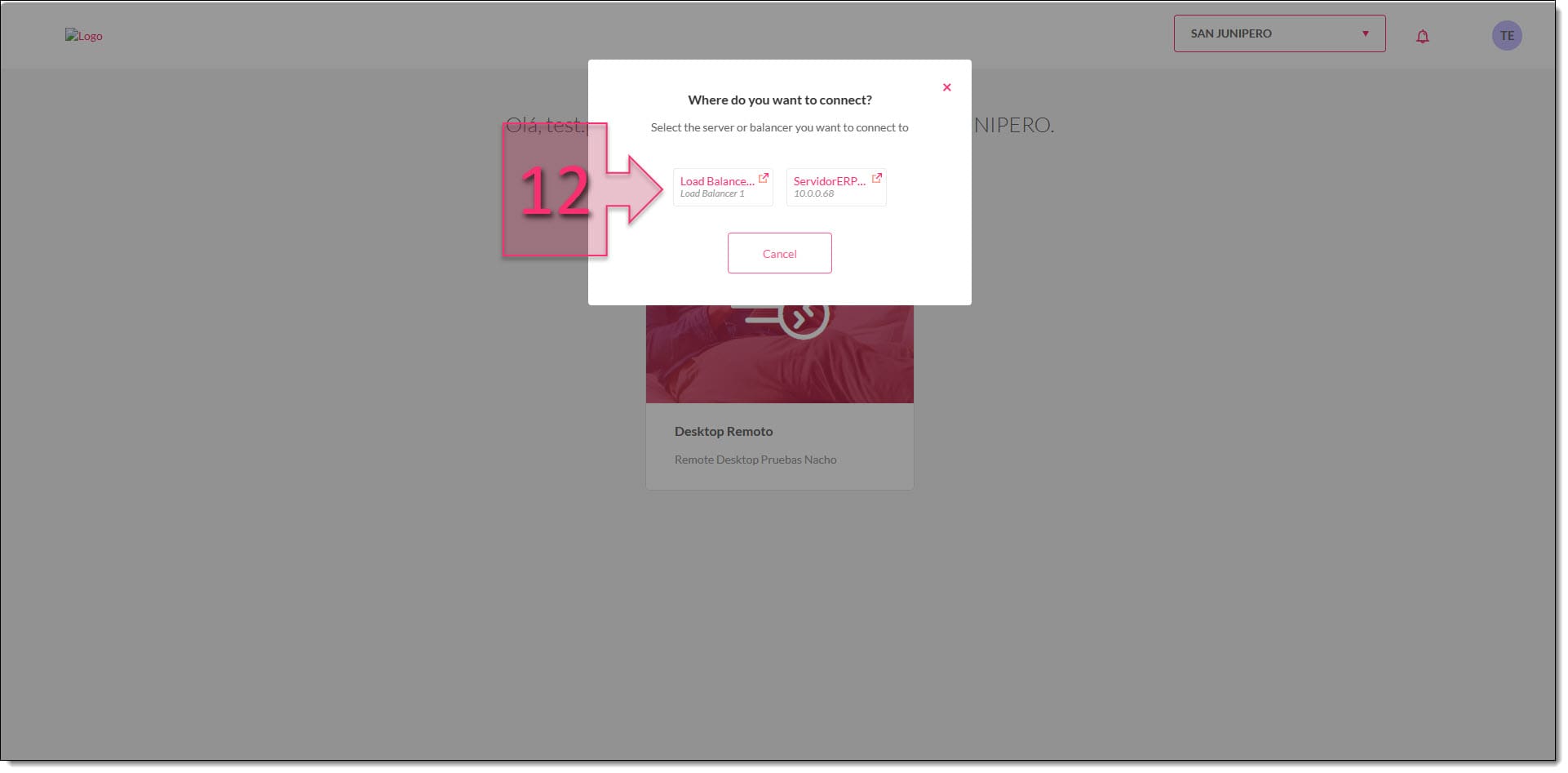

Aquí se da una pequeña peculiaridad, y es que, si el usuario está dado de alta en servidores y en balanceador, se mostrará la opción de elegir a dónde se quiere conectar (12). Si el usuario está dado de alta en un solo servidor o solo en el balanceador, no necesitará hacerse esta elección.

Paso 2. Seleccionamos donde queremos que conecte el usuario

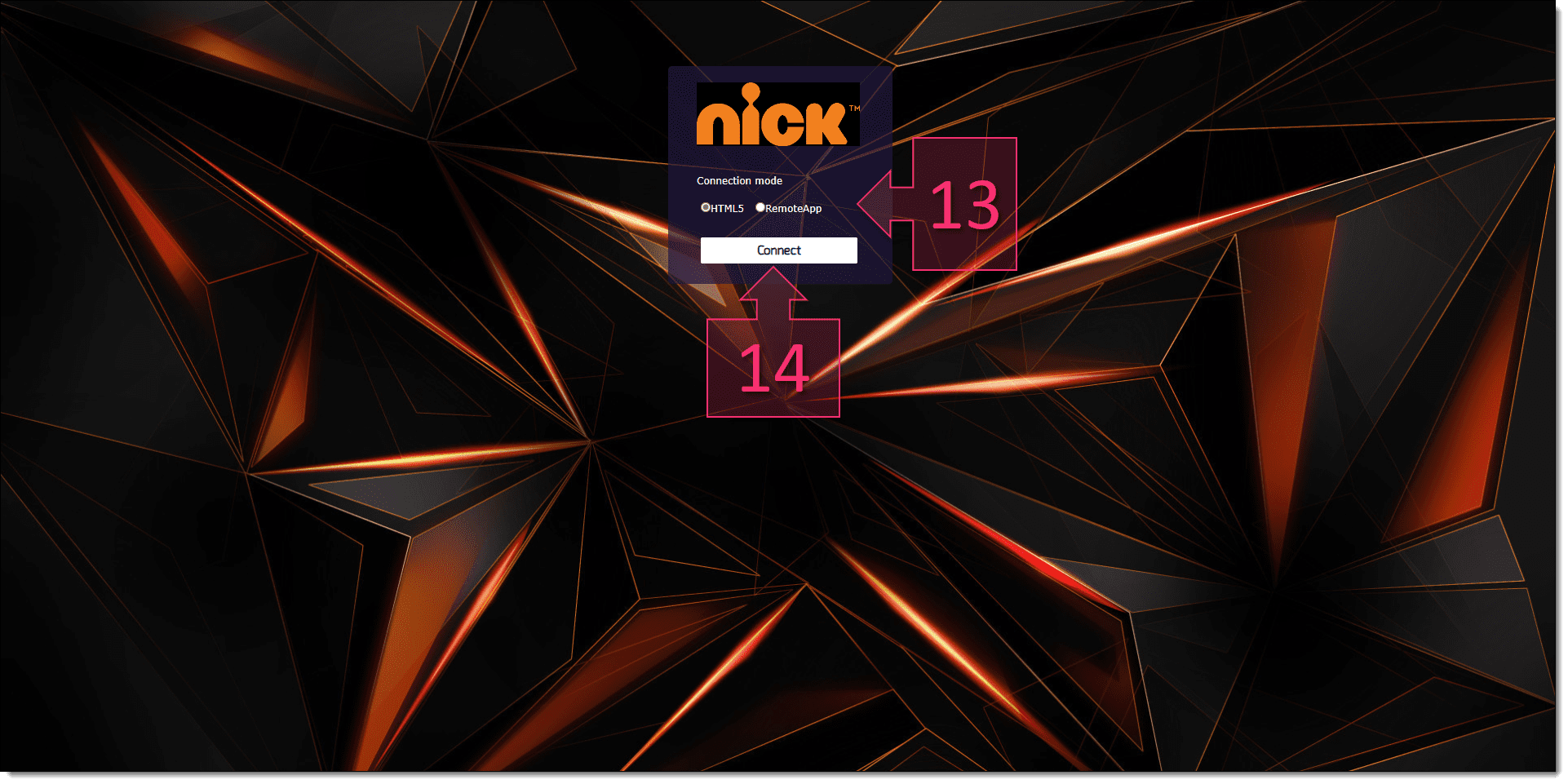

En este momento se muestra un nuevo frontal en el que se debe seleccionar el método de conexión (13), seleccionando HTML5 en caso de hacerlo por el navegador, o se quiere conectar por RemoteAPP, que necesitará la descarga de un plugin y por tanto derechos de administrador.

Una vez seleccionada la opción pertinente se debe hacer clic en “Connect” (14) para lanzar la conexión.

Paso 2. Seleccionamos el modo de conexión al entrono de Escritorio Remoto

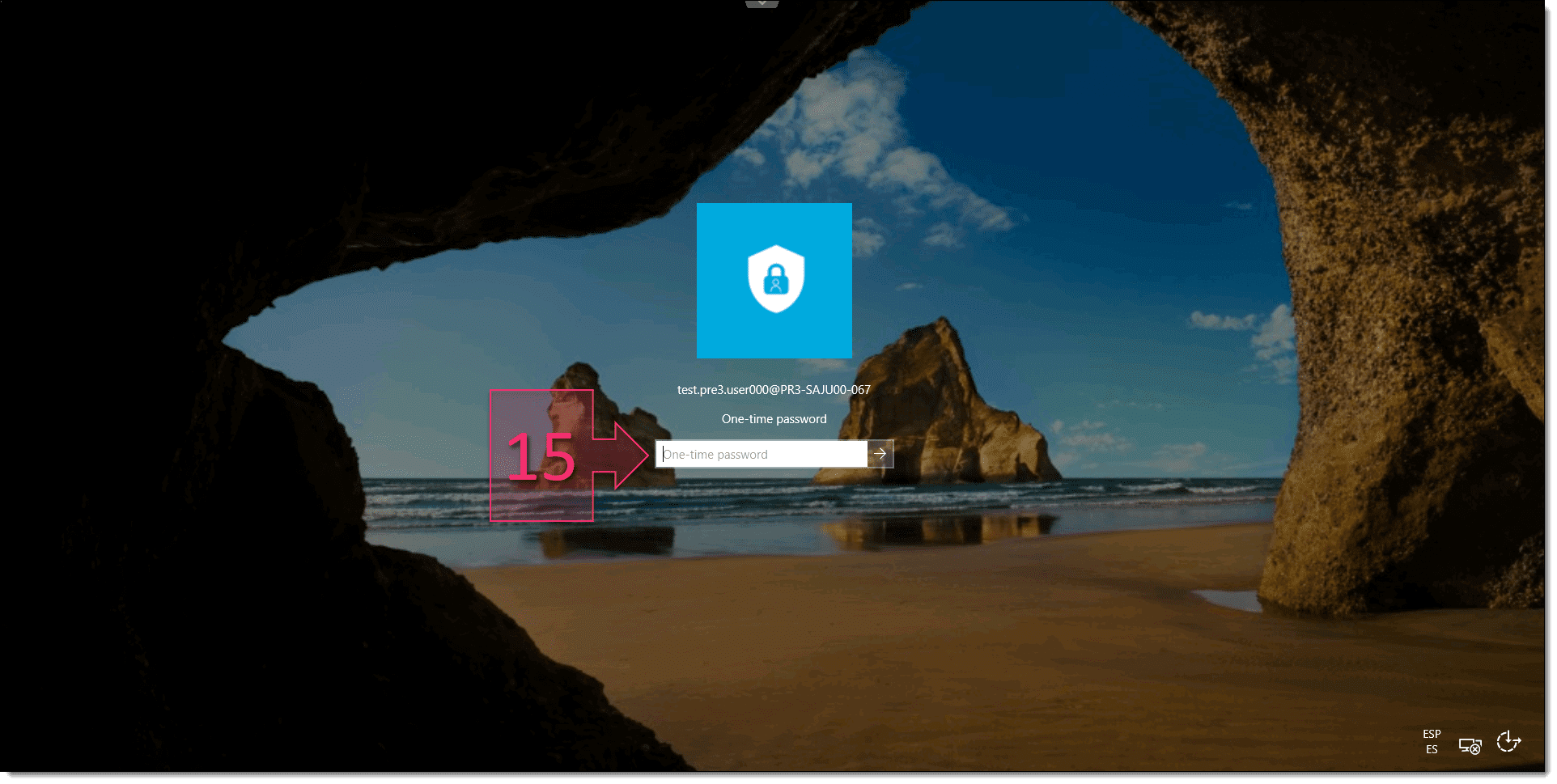

Por último, nos encontraremos en la ventana de validación de nuestro Escritorio Remoto, donde se debe introducir el código de autenticación (15) extraído de la aplicación.

Paso 2. Introducimos el código de Autenticación para el acceso al ER

NOTA: Tras la activación del doble factor de autenticación, el perfil del usuario en la sección Organización se habrá modificado, habilitándose dos campos para reconfigurar la app Autenticador (Tanto de Google como de Microsoft) generando una nueva clave, o para generar nuevos códigos de un solo uso.

Conclusiones

A lo largo de este tutorial te hemos explicado cómo configurar 2FA a los usuarios de Escritorio Remoto tanto en la parte del administrador como en la parte del usuario.

Esta medida de seguridad extra para tu entorno de trabajo te ayudará a mantener tu infraestructura más segura y confiable.

Esperamos que este tutorial te haya ayudado a implementar este mecanismo para tus usuarios de escritorio remoto. Si aun así tuvieras preguntas o necesitaras más información técnica no dudes en contactarnos, estaremos encantados de ayudarte.

¡Gracias por tu confianza!