Descubre cómo configurar una clave SSH en un servidor existente: Revisaremos como configurar el acceso SSH del servidor, creación de claves SSH, configuración clave privada en el cliente.

La conexión SSH permite la conexión a un servidor remoto mediante una comunicación cifrada a través del puerto 22. De esta manera se puede administrar el servidor de manera remota, vía línea de comandos como si se estuviera delante de la consola. Este tutorial se centra en la configuración de la conexión remota de Secure Shell para la administración remota.

¿Cómo configurar una clave SSH en un servidor existente?

Pre-requisitos o pre-configuración:

Para completar de forma satisfactoria este tutorial y poder configurar la clave SSH para un servidor existente dentro de nuestra suscripción de servidores será necesario:

- Por un lado, estar dado de alta en la Plataforma y estar registrado en la misma tras hacer login.

- Tener permisos administrativos y de creación de servidores.

- Tener dado de alta un servidor dentro de una suscripción de Servidores.

Paso 1. Acceso a sección Claves SSH del servidor

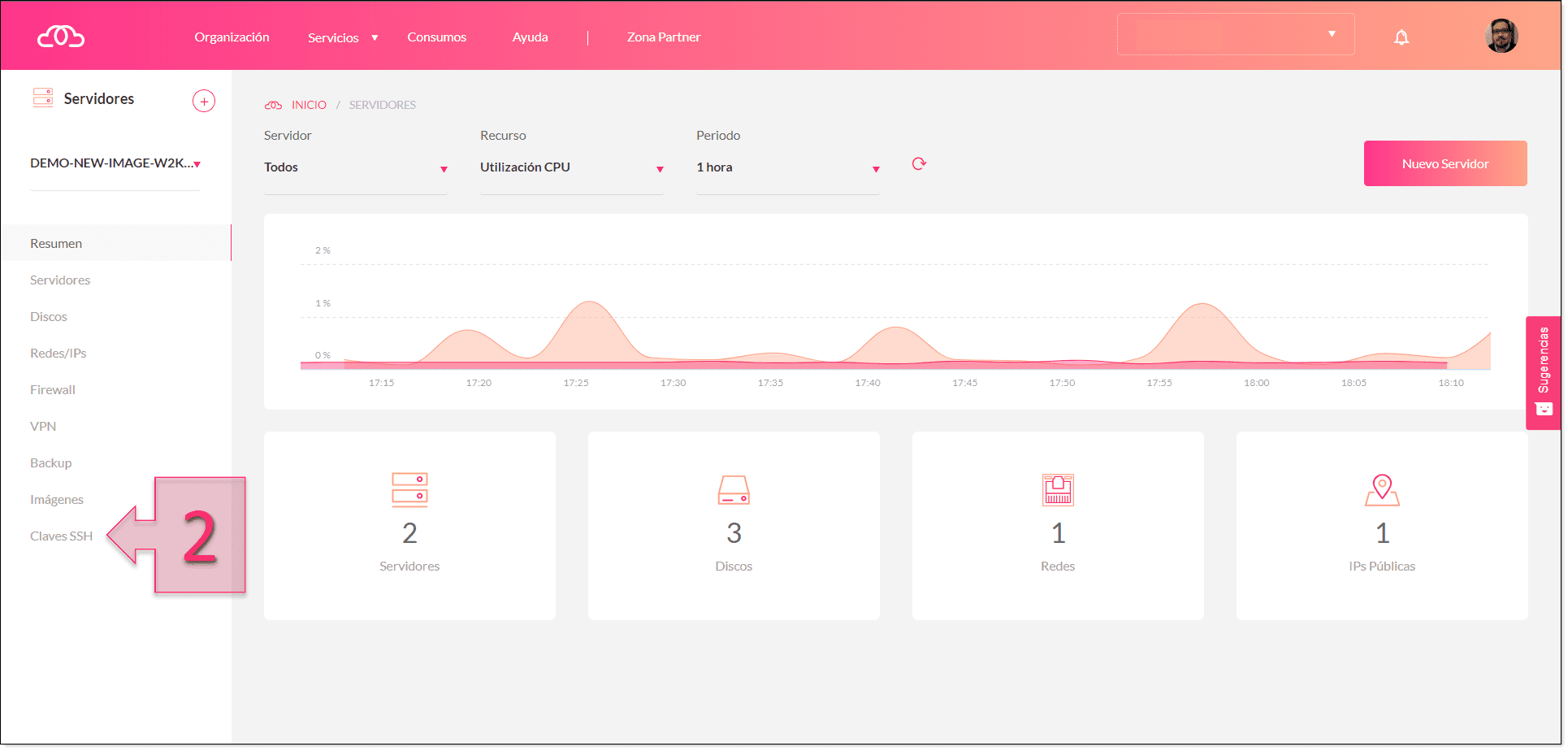

Para poder habilitar el acceso mediante SSH en el servidor y comenzar con todo el proceso se deberá acceder a la suscripción de servidores (1) a través de la card correspondiente en el Dashboard inicial.

Una vez dentro de la suscripción de servidores se deberá acceder a la sección Claves SSH (2) disponible en el submenú lateral izquierdo.

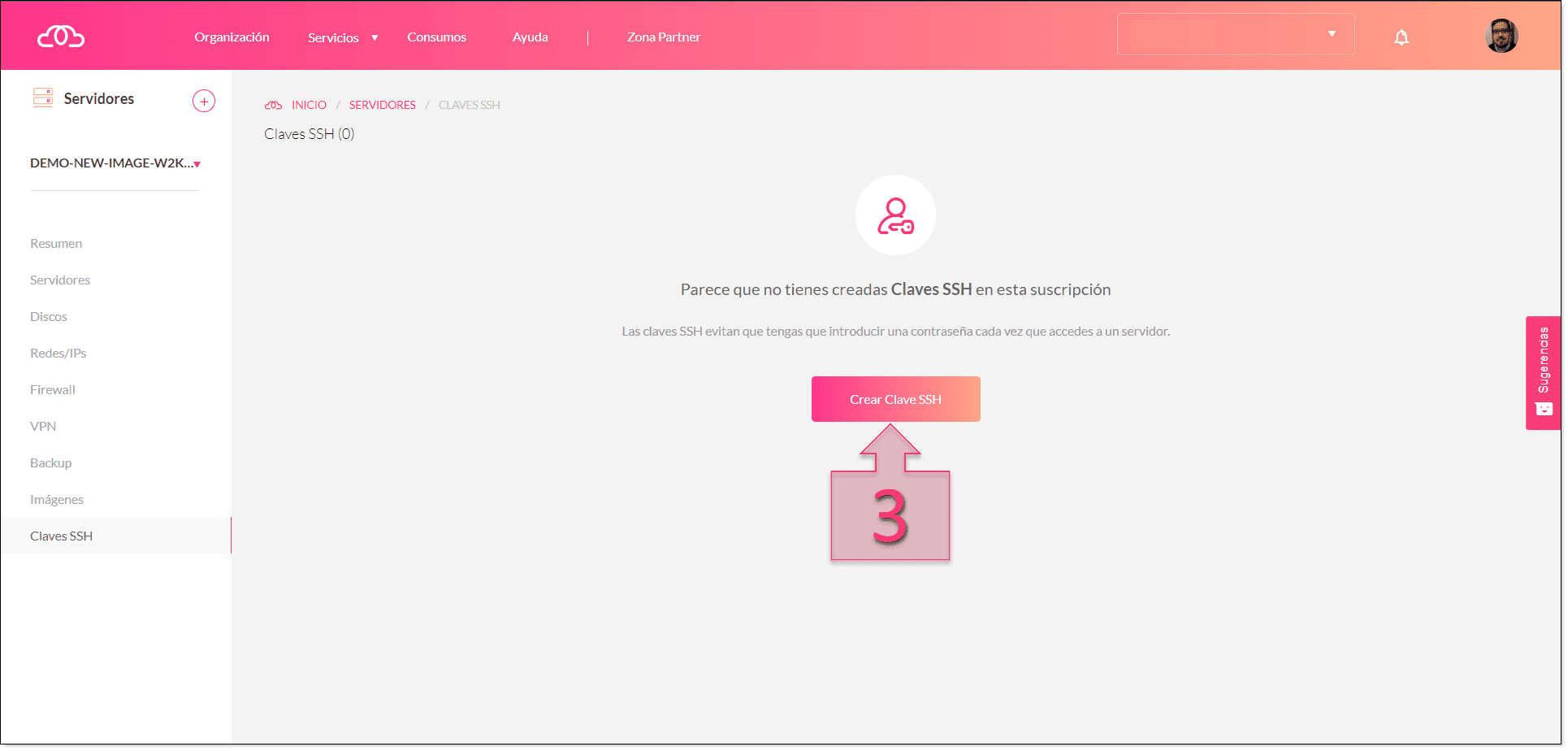

A continuación, se debe hacer clic sobre Crear Clave SSH (3)

Paso 2. Crear Claves SSH

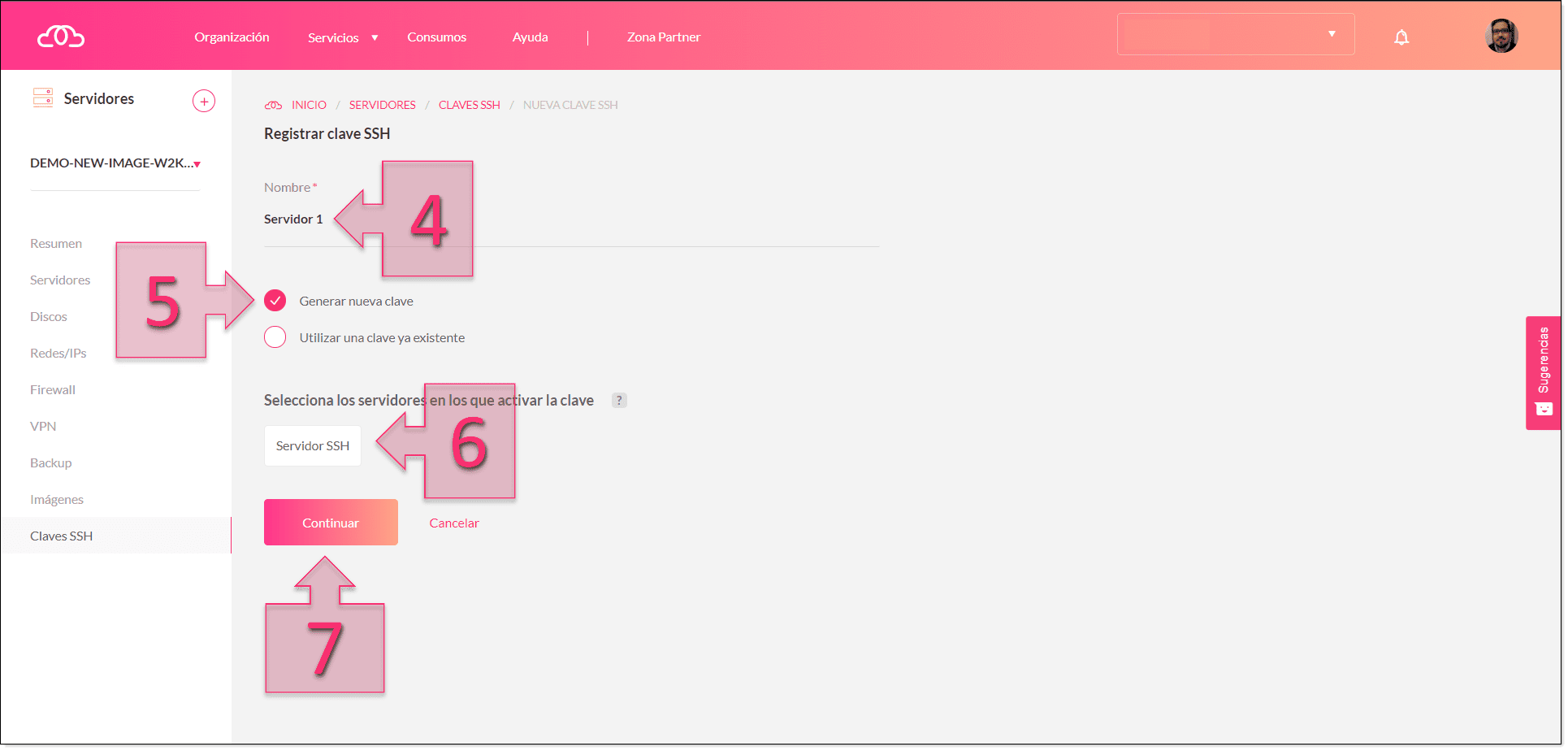

Después se debe dar un nombre para la clave SSH (4), para ello se selecciona la opción de Generar una nueva clave (5) así como los servidores en los que activar la clave (6) y pulsar en Continuar (7)

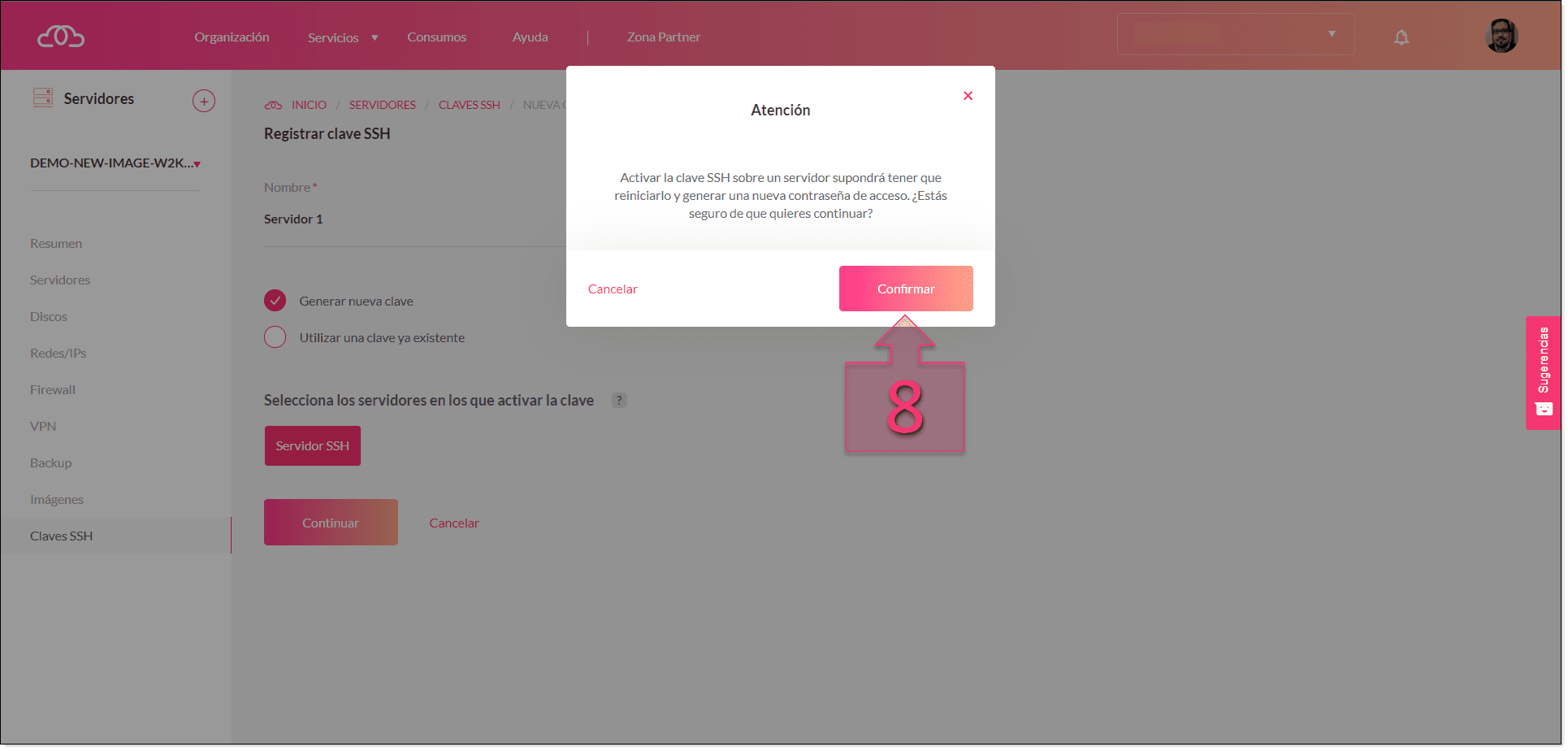

Aparecerá una ventana emergente informando de que la activación de la clave SSH supondrá el reinicio del servidor y la generación de una nueva contraseña. Se deberá pulsar en confirmar (8).

En este punto, comenzará el reinicio del servidor junto con la generación de las claves SSH y de una nueva password.

En unos instantes aparecerá una ventana emergente con la clave privada, deberá ser copiada y guardada, ya que no podrá volver a ser consultada. Una vez guardada, se debe hacer clic en Confirmar (9).

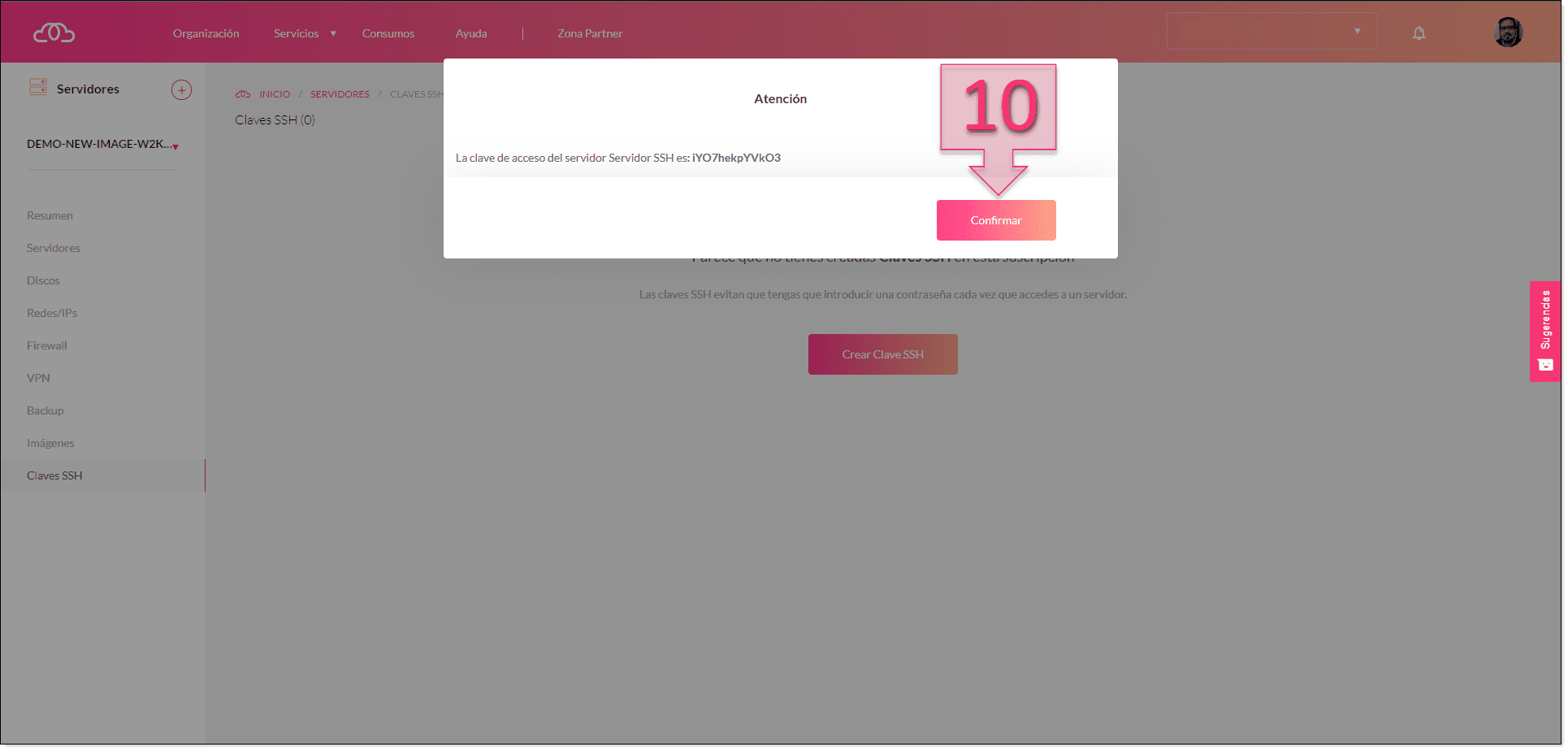

Después aparecerá otra ventana con la nueva password generada. Deberá ser copiada y guardada. Pulsando a continuación en Confirmar (10).

Conclusiones y próximos pasos:

El proceso de alta de una clave SSH existente permite la creación rápida de todos los datos necesarios para poder conectar vía SSH a posteriori. Este proceso se realizar en muy pocos pasos y totalmente guiado a través del asistente virtual.

Si lo que has leído hasta ahora, te ha resultado interesante y quisieras profundizar más sobre las características y funcionalidades de este servicio, es posible que los siguientes tutoriales te interesen:

- Cómo configurar una clave SSH en un servidor nuevo.

- Cómo conectar vía SSH en un servidor GNU/Linux.

- Cómo conectar vía SSH en un servidor Windows.

Esperamos que con esta pequeña guía, no tengas problemas en el despliegue de estas claves SSH, pero si los tuvieras, no dudes en contactar con nosotros para que podamos echarte una mano.

Gracias.